- BOA의 ‘입금 내역 확인’ 자동 메일로 위장해 악성코드 유포 시도

- 첨부된 악성 엑셀 파일의 ‘콘텐츠 사용’ 클릭 시 사용자 정보를 탈취할 수 있는 원격제어도구인 ‘Remcos RAT’ 악성코드 감염

- ▲출처가 불분명한 메일의 첨부파일/URL 실행 자제 ▲메일 내 첨부파일의 매크로(‘편집 허용’ 및 ‘콘텐츠 사용’ 등)기능 실행 자제 ▲백신 최신 버전 유지 및 실시간 감시 기능 실행 필수

[데일리그리드=김보람 기자] 안랩이 최근 미국의 유명 은행인 BOA(Bank of America)의 ‘입금 확인 요청’ 자동 메일로 위장해 원격제어 악성코드를 유포하는 사례를 발견해 사용자 주의를 당부했다.

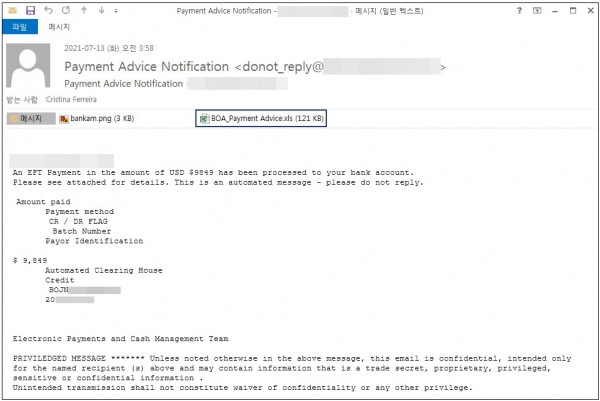

공격자는 BOA의 자동발송 메일로 위장하기 위해 메일 주소에 ‘donot_reply(회신금지)’를 쓰고 BOA의 이름을 사용한 악성 엑셀파일을 첨부했다. 메일 본문에는 “당신의 계좌에 $9849가 전자자금이체(EFT, Electronic Fund Transfer) 방식으로 지급됐다. 자동 발송 메일이니 회신하지 말고 첨부파일을 확인하라”고 기재해 첨부파일 실행을 유도했다.

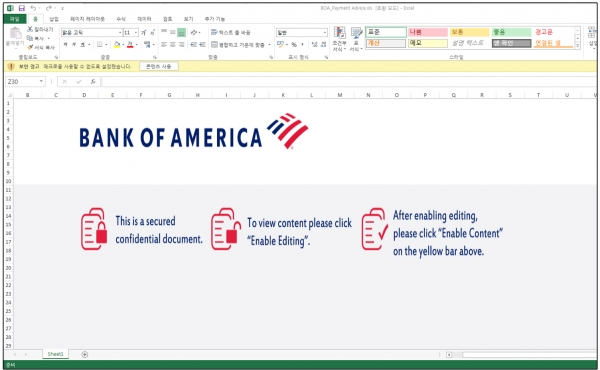

사용자가 무심코 첨부된 악성 엑셀 파일을 실행하면 매크로 실행을 유도하는 내용의 문서 파일이 열린다. 해당 파일 상단에는 “매크로를 사용할 수 없도록 설정했습니다”라는 안내창과 매크로 설치를 권유하는 ‘콘텐츠 사용’ 버튼이 나타난다.

사용자가 무심코 ‘콘텐츠 사용’ 버튼을 클릭하면 공격자의 명령에 따라 키보드 입력 기록, 웹 브라우저 내에 저장된 사용자 계정 정보 등을 탈취할 수 있는 원격제어도구인 ‘Remcos RAT’ 악성코드가 설치된다. 특히 공격자는 악성 파일을 직접 실행하는 방식이 아니라 문서의 매크로 기능을 악용해 사용자 PC의 정상 프로세스에 악성 스크립트 등을 삽입하는 ‘파일리스’ 방식으로 백신의 파일기반 탐지 우회를 시도한다. 현재 V3 제품군은 해당 악성코드를 진단하고 있다.

이와 같은 악성코드 피해를 줄이기 위해 사용자들은 ▲출처가 불분명한 메일의 첨부파일/URL 실행 자제 ▲메일 내 첨부파일의 매크로(‘편집 허용’ 및 ‘콘텐츠 사용’ 등)기능 실행 자제 ▲백신 최신 버전 유지 및 실시간 감시 기능 실행 등 필수 보안 수칙을 지켜야한다.

안랩 분석팀 장서준 주임연구원은 “최근 문서 프로그램 매크로 실행으로 악성코드를 유포하는 사례가 자주 발견되고 있다”며 “사용자의 의심을 피하기 위해 유명기업이나 기관을 사칭하는 경우가 많아, 사용자는 평소 첨부파일이나 해당 파일 내 매크로 기능을 실행하지 않는 것이 좋다”고 말했다.